Questões de Concurso

Filtrar

109 Questões de concurso encontradas

Página 18 de 22

Questões por página:

Questões por página:

Concurso:

BNDES

Disciplina:

Segurança da Informação

Assinale a opção que, no âmbito da segurança da informação, NÃO é um exemplo de vulnerabilidade.

Concurso:

MPE-PE

Disciplina:

Segurança da Informação

Sobre o gerenciamento de riscos é correto afirmar:

mostrar texto associado

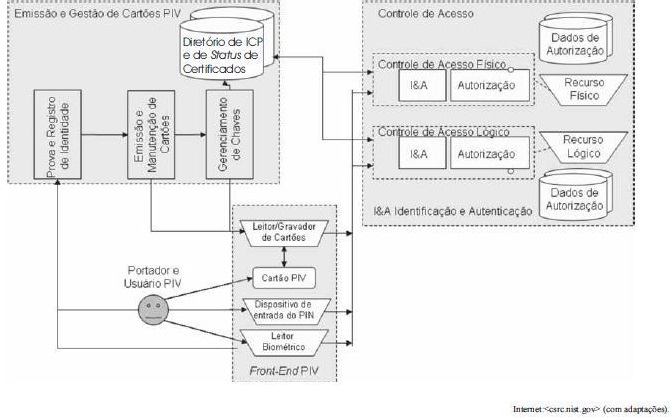

Não há como determinar se o modelo dessa figura emprega controle de acesso discricionário ou mandatório ou ambos.

Concurso:

TJ-PI

Disciplina:

Segurança da Informação

Um dos aspectos mais importantes da política de segurança é o processo de análise de riscos. Suas partes, quando isoladas, quase nada representam, mas, alinhadas e geridas adequadamente, apontam caminhos na busca de segurança de uma organização. Integram as partes do processo de análise de riscos:

I. Identificação e Classificação dos Processos de Negócio;

II. Identificação e Classificação dos Ativos;

III. Análise de Ameaças e Danos;

IV. Análise de Vulnerabilidades;

V. Análise de Risco.

É correto o que consta em

Acerca da análise de vulnerabilidades, julgue os itens seguintes.

A falta de auditorias periódicas ou de um plano de continuidade do negócio, dado estes serem fatores internos de controle, não constitui exemplo de vulnerabilidade.

A falta de auditorias periódicas ou de um plano de continuidade do negócio, dado estes serem fatores internos de controle, não constitui exemplo de vulnerabilidade.