Questões de Concurso

Filtrar

109 Questões de concurso encontradas

Página 3 de 22

Questões por página:

Questões por página:

Leia o fragmento do texto a seguir. Segundo Peltier (2010), o FRAAP é um processo de análise e avaliação de riscos qualitativos que tem sido utilizado mundialmente durante os últimos quinze anos. É uma metodologia eficiente e disciplinada para garantir que os riscos sejam identificados, examinados e documentados. As conclusões dos participantes do FRAAP sobre a existência de ameaças, o nível de risco e controles necessários são documentadas por meio de seus instrumentos de coleta que serviram para elaborar o plano de ação a ser executado pela organização.

Fonte: MASCARENHAS NETO, P. T.; ARAÚJO, W. J. Segurança da informação: uma versão sistêmica para a implantação em organizações. João Pessoa: Editora da UFPB,2019. p.62.

Em relação à abordagem metodológica Facilitated Risk Analysis Process(FRAAP) para a análise e a avaliação de riscos, avalie as asserções a seguir e a relação proposta entre elas.

I. O FRAAP se caracteriza como um processo estruturado de análise e de avaliação de riscos e que é implementado em três etapas, quais sejam: (1) Pré-FRAAP; (2) Sessão FRAAP; e (3) Pós-FRAAP.

PORQUE

II. A etapa (1) Pré-FRAAP, é o momento em que os membros do FRAAP analisam e avaliam os riscos e identificam os controles para sua mitigação, a partir de requisitos e de atributos definidos.

A respeito dessas asserções, assinale a opção CORRETA.

Fonte: MASCARENHAS NETO, P. T.; ARAÚJO, W. J. Segurança da informação: uma versão sistêmica para a implantação em organizações. João Pessoa: Editora da UFPB,2019. p.62.

Em relação à abordagem metodológica Facilitated Risk Analysis Process(FRAAP) para a análise e a avaliação de riscos, avalie as asserções a seguir e a relação proposta entre elas.

I. O FRAAP se caracteriza como um processo estruturado de análise e de avaliação de riscos e que é implementado em três etapas, quais sejam: (1) Pré-FRAAP; (2) Sessão FRAAP; e (3) Pós-FRAAP.

PORQUE

II. A etapa (1) Pré-FRAAP, é o momento em que os membros do FRAAP analisam e avaliam os riscos e identificam os controles para sua mitigação, a partir de requisitos e de atributos definidos.

A respeito dessas asserções, assinale a opção CORRETA.

Leia os fragmentos de textos a seguir.

TEXTO I

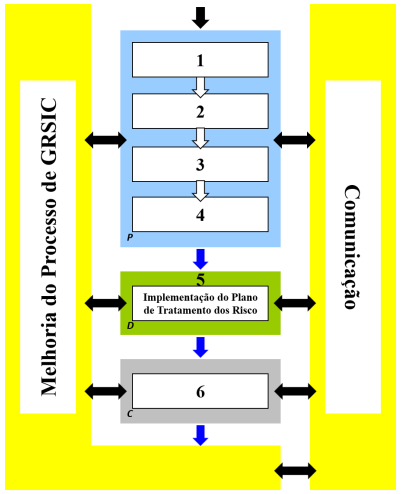

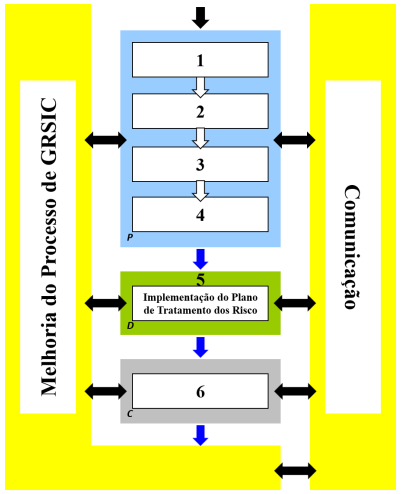

O Departamento de Segurança da Informação e Comunicações, do Governo Federal do Brasil, estabelece o processo de GRSIC (Gestão de Riscos de Segurança da Informação e Comunicações) nos órgãos ou entidades da Administração Pública Federa. Assim sendo, o processo GRSIC baseia-se no ciclo PDCA (PlanDo-Check-Act / PlanejarFazer-Verificar-Agir), uma sequência de passos utilizada para controlar qualquer processo definido. O uso dos ciclos pode ser assim relatado: 1 – planejar envolve definir como será feito (quem, o que, quando, onde, como) e as metas e os métodos para atingir o objetivo; 2 – fazer significa tomar a iniciativa, educar, treinar, implementar e executar o planejado conforme as metas e os métodos definidos; 3 – checar consiste em verificar os resultados que estão sendo obtidos e de forma contínua, para garantir a execução dos trabalhos programados; 4 – agir determina fazer as correções necessárias através de ações corretivas ou melhorias.

Fonte: MASCARENHAS NETO, P. T.; ARAÚJO, W. J. Segurança da informação: uma versão sistêmica para a implantação em organizações. João Pessoa: Editora da UFPB,2019. p.69-70. (adaptado).

TEXTO II

Fonte: MASCARENHAS NETO, P. T.; ARAÚJO, W. J. Segurança da informação: uma versão sistêmica para a implantação em organizações. João Pessoa: Editora da UFPB,2019. p.69-70. (adaptado).

Considerando as informações apresentadas no texto bem como as etapas que integram processo de Gestão de Riscos de Segurança da Informação e Comunicações (GRSIC), marque a alternativa em que os números estão CORRETAMENTE relacionados às respectivas etapas desse processo, numeradas de 1 a 6, conforme apresentado na imagem (Texto II).

TEXTO I

O Departamento de Segurança da Informação e Comunicações, do Governo Federal do Brasil, estabelece o processo de GRSIC (Gestão de Riscos de Segurança da Informação e Comunicações) nos órgãos ou entidades da Administração Pública Federa. Assim sendo, o processo GRSIC baseia-se no ciclo PDCA (PlanDo-Check-Act / PlanejarFazer-Verificar-Agir), uma sequência de passos utilizada para controlar qualquer processo definido. O uso dos ciclos pode ser assim relatado: 1 – planejar envolve definir como será feito (quem, o que, quando, onde, como) e as metas e os métodos para atingir o objetivo; 2 – fazer significa tomar a iniciativa, educar, treinar, implementar e executar o planejado conforme as metas e os métodos definidos; 3 – checar consiste em verificar os resultados que estão sendo obtidos e de forma contínua, para garantir a execução dos trabalhos programados; 4 – agir determina fazer as correções necessárias através de ações corretivas ou melhorias.

Fonte: MASCARENHAS NETO, P. T.; ARAÚJO, W. J. Segurança da informação: uma versão sistêmica para a implantação em organizações. João Pessoa: Editora da UFPB,2019. p.69-70. (adaptado).

TEXTO II

Fonte: MASCARENHAS NETO, P. T.; ARAÚJO, W. J. Segurança da informação: uma versão sistêmica para a implantação em organizações. João Pessoa: Editora da UFPB,2019. p.69-70. (adaptado).

Considerando as informações apresentadas no texto bem como as etapas que integram processo de Gestão de Riscos de Segurança da Informação e Comunicações (GRSIC), marque a alternativa em que os números estão CORRETAMENTE relacionados às respectivas etapas desse processo, numeradas de 1 a 6, conforme apresentado na imagem (Texto II).

Disciplina:

Segurança da Informação

Assinale a alternativa que melhor define o principal objetivo de um teste de penetração (pentest).

Concurso:

Prefeitura de Mostardas - RS

Disciplina:

Segurança da Informação

A Câmara Municipal de Porto Velho mantém documentos de natureza distinta: informações públicas (como pautas e atas já publicadas), documentos internos (minutas em elaboração) e dados pessoais sensíveis (folha, dados cadastrais, informações funcionais). Em uma auditoria interna, verificou-se que alguns documentos com dados pessoais estavam sendo compartilhados por e-mail e aplicativos de mensagens sem qualquer controle, e que usuários utilizavam contas genéricas com senha conhecida por várias pessoas para “facilitar o trabalho”. A área de TI propôs mudanças alinhadas a uma política de segurança da informação, com foco na redução de riscos e melhoria do controle de acesso.

Nesse contexto, assinale a alternativa que apresenta a medida MAIS adequada e tecnicamente consistente com políticas de segurança e gestão de riscos:

Nesse contexto, assinale a alternativa que apresenta a medida MAIS adequada e tecnicamente consistente com políticas de segurança e gestão de riscos:

Concurso:

UFC - CE

Disciplina:

Segurança da Informação

No gerenciamento de riscos, qual das opções abaixo exemplifica uma estratégia de mitigação de risco?