Questões de Concurso

Filtrar

127 Questões de concurso encontradas

Página 5 de 26

Questões por página:

Questões por página:

Concurso:

INFRAERO

Disciplina:

Noções de Informática

mostrar texto associado

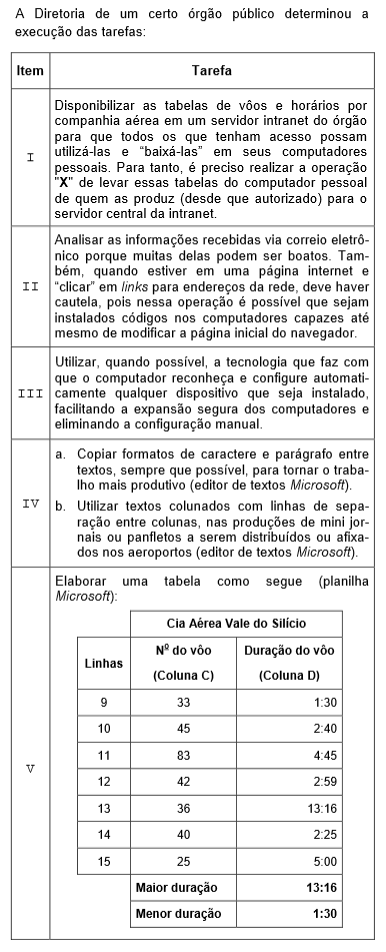

Quanto à tarefa II, a preocupação da direção é principalmente com fatores potencialmente maliciosos do tipo

Concurso:

DPE-SP

Disciplina:

Noções de Informática

O site www.tecmundo.com.br publicou uma notícia na qual lista um “Glossário do Mal”.

“O sucesso do site WikiLeaks reacendeu algumas discussões acerca de um tipo de usuário muito controverso no mundo da tecnologia: os hackers. Mas termos como hacker e cracker são apenas a ponta do iceberg gigantesco que é o universo dos invasores. Acompanhe agora o glossário que o Baixaki preparou para explicar cada termo designado para os ataques e técnicas realizados por usuários deste gênero:

_______: é uma prática muito utilizada por ladrões de contas bancárias. Aplicativos ocultos instalados no computador invadido geram relatórios completos de tudo o que é digitado na máquina. Assim, podem ser capturados senhas e nomes de acesso de contas de e-mail, serviços online e até mesmo Internet Banking.

_______: programa que permite o retorno de um invasor a um computador comprometido, por meio da inclusão de serviços criados ou modificados para este fim. Geram falhas de segurança no sistema operacional ou em aplicativos que permitem que usuários acessem as informações dos computadores sem que sejam detectados por firewalls ou antivírus. Muitos crackers aproveitam-se destas falhas para instalar vírus ou aplicativos de controle sobre máquinas remotas.

_______: tipo de malware que é baixado pelo usuário sem que ele saiba. São geralmente aplicativos simples que escondem funcionalidades maliciosas e alteram o sistema para permitir ataques posteriores. Como exemplos estão programas que o usuário recebe ou obtém de sites na Internet e que parecem ser apenas cartões virtuais animados, álbuns de fotos, jogos e protetores de tela, entre outros. Estes programas, geralmente, consistem de um único arquivo e necessitam ser explicitamente executados para que sejam instalados no computador.

_______: rede formada por computadores “zumbis” submetidos a ações danosas executadas pelos bots, que os transformam em replicadores de informações. Dessa forma torna-se mais difícil o rastreamento de computadores que geram spam e aumenta o alcance das mensagens propagadas ilegalmente."

Os termos são, respectivamente, designados:

“O sucesso do site WikiLeaks reacendeu algumas discussões acerca de um tipo de usuário muito controverso no mundo da tecnologia: os hackers. Mas termos como hacker e cracker são apenas a ponta do iceberg gigantesco que é o universo dos invasores. Acompanhe agora o glossário que o Baixaki preparou para explicar cada termo designado para os ataques e técnicas realizados por usuários deste gênero:

_______: é uma prática muito utilizada por ladrões de contas bancárias. Aplicativos ocultos instalados no computador invadido geram relatórios completos de tudo o que é digitado na máquina. Assim, podem ser capturados senhas e nomes de acesso de contas de e-mail, serviços online e até mesmo Internet Banking.

_______: programa que permite o retorno de um invasor a um computador comprometido, por meio da inclusão de serviços criados ou modificados para este fim. Geram falhas de segurança no sistema operacional ou em aplicativos que permitem que usuários acessem as informações dos computadores sem que sejam detectados por firewalls ou antivírus. Muitos crackers aproveitam-se destas falhas para instalar vírus ou aplicativos de controle sobre máquinas remotas.

_______: tipo de malware que é baixado pelo usuário sem que ele saiba. São geralmente aplicativos simples que escondem funcionalidades maliciosas e alteram o sistema para permitir ataques posteriores. Como exemplos estão programas que o usuário recebe ou obtém de sites na Internet e que parecem ser apenas cartões virtuais animados, álbuns de fotos, jogos e protetores de tela, entre outros. Estes programas, geralmente, consistem de um único arquivo e necessitam ser explicitamente executados para que sejam instalados no computador.

_______: rede formada por computadores “zumbis” submetidos a ações danosas executadas pelos bots, que os transformam em replicadores de informações. Dessa forma torna-se mais difícil o rastreamento de computadores que geram spam e aumenta o alcance das mensagens propagadas ilegalmente."

Os termos são, respectivamente, designados:

Concurso:

MPU

Disciplina:

Noções de Informática

mostrar texto associado

Cavalo de Troia é exemplo de programa que atua na proteção a um computador invadido por hackers, por meio do fechamento de portas, impedindo o controle remoto do sistema.

Concurso:

TCE-SP

Disciplina:

Noções de Informática

mostrar texto associado

Mensagem não solicitada e mascarada sob comunicação de alguma instituição conhecida e que pode induzir o internauta ao acesso a páginas fraudulentas, projetadas para o furto de dados pessoais ou financeiros do usuário. Trata-se especificamente de

Concurso:

TCE-MS

Disciplina:

Noções de Informática

De modo geral, são considerados como malware softwares destinados a se infiltrar em um sistema de computador alheio de forma ilícita, com intuito de causar algum dano ou roubo de informação. Vírus de computador, worms, trojans e spywares são variações de malwares, cada qual com comportamentos e objetivos distintos. Um malware é classificado como worm quando possui a característica de