Questões de Concurso

Filtrar

57 Questões de concurso encontradas

Página 7 de 12

Questões por página:

Questões por página:

Concurso:

INSS

Disciplina:

Redes de Computadores

mostrar texto associado

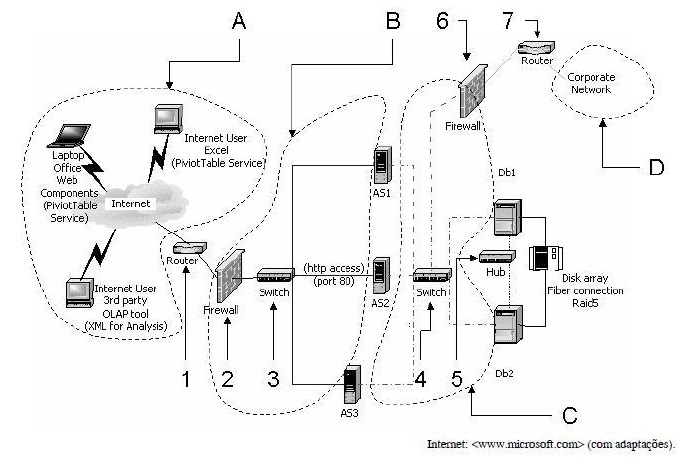

Considere que, durante o estabelecimento de uma VPN entre dispositivos quaisquer na arquitetura mostrada, se tenha optado por utilizar o protocolo HMAC-SHA1 mas não os protocolos TripleDES-CBC ou AES-CBC. Nessa situação, tal opção implica menores riscos com a perda de confidencialidade dos dados transmitidos que com a perda de autenticidade dos mesmos

Concurso:

INSS

Disciplina:

Redes de Computadores

mostrar texto associado

Considere que dois computadores presentes em dois segmentos geograficamente distribuídos de uma única rede corporativa (similar à rede D) usem a Internet para estabelecer uma VPN, empregando o modo de transporte. Nesse caso, os pacotes IP que trafegam pela Internet podem ter sua carga útil (payload) criptografada, mas não é aplicada criptografia ao endereço IP de origem e destino dos dois computadores.

Concurso:

INSS

Disciplina:

Redes de Computadores

mostrar texto associado

Para estabelecimento de uma VPN com tunelamento de acesso remoto em cuja extremidade esteja um dos dispositivos da rede A, o mais comum é que, na outra extremidade, esteja um dispositivo do tipo 3 e não um dispositivo do tipo 1.

Concurso:

MPE-AC

Disciplina:

Redes de Computadores

Qual das técnicas listadas permite implantar uma VPN na camada de rede (VPN de nível 3)?

mostrar texto associado

VPNs implementam redes seguras a fim de prover confidencialidade, integridade e autenticidade em canais públicos compartilhados.