Questões de Concurso

Filtrar

20.899 Questões de concurso encontradas

Página 279 de 4.180

Questões por página:

O modelo Open Systems Interconnection (OSI) é um modelo de referência criado pela International Organization for Standardization (ISO) que permite a comunicação entre máquinas heterogêneas e define diretivas genéricas para a construção de redes de computadores independente da tecnologia utilizada. Esse modelo é dividido em camadas hierárquicas, e cada camada usa as funções da própria camada ou da camada anterior.

Qual é a camada responsável por receber os dados enviados pela camada de sessão e segmentá-los para que sejam enviados à camada de rede, que, por sua vez, transforma esses segmentos em pacotes?

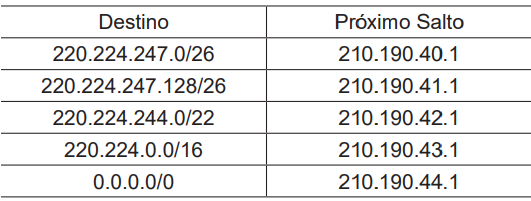

O roteamento estático é configurado manualmente para determinar por onde um pacote deve trafegar para alcançar um destino. Suponha um roteador IPv4 com a Tabela de rotas estáticas representada a seguir.

Considere que esse roteador recebeu um pacote IPv4 com o endereço de destino 220.224.247.197.

Qual será o endereço IPv4 do Próximo Salto para fazer o encaminhamento do pacote?

A defesa em profundidade é uma estratégia de defesa em camadas de segurança independentes de forma que, quando uma delas falha, uma outra é apresentada ao adversário. Um exemplo de aplicação dessa estratégia é a adoção de um perímetro de segurança formado por componentes de segurança independentes em operação entre uma rede interna e a borda da rede da organização.

Dentre esses componentes do perímetro de segurança, o firewall proxy

O endereço de loopback é comumente utilizado para viabilizar a comunicação entre processos locais de um sistema através da pilha de protocolos da arquitetura TCP/IP. No Internet Protocol version 4 (IPv4), o endereço 127.0.0.1 é usado por padrão como o endereço de loopback.

No Internet Protocol version 6 (IPv6), o endereço de loopback equivalente em funcionalidade ao endereço 127.0.0.1 é o

O antimalware é uma categoria de software que monitora um computador ou rede de computadores para combater malwares. Uma estratégia amplamente utilizada é adotar uma base de conhecimento de assinaturas de malwares que permite fazer a identificação, detecção, bloqueio e remoção das ameaças virtuais. Para dificultar a sua identificação, uma categoria de vírus mutante criptografa seu código e usa uma chave de criptografia diferente com cada infecção para modificar a composição física do arquivo. Além disso, o uso de grandes mecanismos de mutação gera bilhões de procedimentos de decriptação, tornando muitas abordagens de detecção ineficazes.

Essa categoria de vírus é conhecida como