Questões de Concurso

Filtrar

3.576 Questões de concurso encontradas

Página 168 de 716

Questões por página:

Questões por página:

Concurso:

PGE-RJ

Disciplina:

Segurança da Informação

Considere as seguintes afirmativas:

I. O IPSec em um firewall não resiste ao bypass quando o tráfego do exterior necessitar do uso de IP e o firewall for o único meio de entrada da Internet para a organização.

II. Quando IPSec é implementado em um firewall ou roteador de borda, ele proporciona forte segurança para ser aplicada em todo o tráfego que cruza o perímetro da rede.

III. O IPSec está acima da camada de transporte (TCP, UDP) e, portanto, é transparente para as aplicações.

Está correto o que se afirma em

I. O IPSec em um firewall não resiste ao bypass quando o tráfego do exterior necessitar do uso de IP e o firewall for o único meio de entrada da Internet para a organização.

II. Quando IPSec é implementado em um firewall ou roteador de borda, ele proporciona forte segurança para ser aplicada em todo o tráfego que cruza o perímetro da rede.

III. O IPSec está acima da camada de transporte (TCP, UDP) e, portanto, é transparente para as aplicações.

Está correto o que se afirma em

Concurso:

PGE-MT

Disciplina:

Segurança da Informação

mostrar texto associado

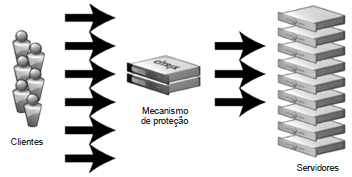

O mecanismo de proteção recomendado pelo Analista é conhecido como

Concurso:

PGE-MT

Disciplina:

Segurança da Informação

mostrar texto associado

Trata-se da descrição de um certificado do tipo

Concurso:

PGE-MT

Disciplina:

Segurança da Informação

Considere que um Analista de Sistemas usou o algoritmo SHA-1 para gerar o hash de um arquivo antes de fazer seu backup. Em seguida, fez o backup do arquivo e o guardou. Tempos depois, usou o algoritmo SHA-1 para gerar um novo hash do arquivo. Em seguida, comparou os dois hashes gerados. É correto afirmar que

Concurso:

PGE-MT

Disciplina:

Segurança da Informação

Considere, hipoteticamente, que a PGE-MT está diante de um risco de segurança da informação e o Analista de Sistemas terá que decidir que ação tomar. Resolve se guiar pela seção da norma ABNT NBR ISO/IEC 27005:2011 que discorre sobre o tratamento do risco de segurança da informação. Esta seção indica como ações para o tratamento do risco: