Questões de Concurso

Filtrar

2.501 Questões de concurso encontradas

Página 380 de 501

Questões por página:

Questões por página:

Concurso:

TCE-SP

Disciplina:

Noções de Informática

mostrar texto associado

Em uma planilha eletrônica, um funcionário digitou os números 2 e 4 respectivamente, nas células A1 e A2. Depois selecionou a célula A2 e arrastou-a pela alça de preenchimento até a célula A5. Após essa operação, o resultado apresentado nas células A3, A4 e A5, foi, respectivamente,

Concurso:

TCE-SP

Disciplina:

Noções de Informática

Considere a planilha abaixo, criada no Microsoft Excel 2010, em português.

Para gerar um gráfico de pizza de forma que sejam considerados apenas os itens A, B e C e seus respectivos totais, é correto selecionar as células de

Concurso:

TCE-SP

Disciplina:

Noções de Informática

Um Auxiliar da Fiscalização Financeira do TCE de São Paulo deseja imprimir, em uma impressora HP LaserJet 200 color, uma área contínua de uma planilha criada no Microsoft Excel 2010, em português, em uma única página. Porém, este conteúdo ocupa uma página e meia. Para conseguir o que deseja, após selecionar a área que necessita imprimir, o Auxiliar deve clicar no menu Arquivo e, na opção Imprimir, deve selecionar, na divisão de

Concurso:

TCE-RS

Disciplina:

Noções de Informática

mostrar texto associado

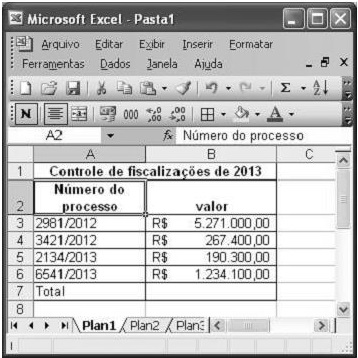

Considerando a figura acima, que ilustra uma planilha em edição no Excel, e os sistemas operacionais e aplicativos dos ambientes Microsoft Office e BrOffice, julgue os itens subsecutivos.

O formato do texto Número do processo foi obtido mesclando-se as células A1 e A2.

O formato do texto Número do processo foi obtido mesclando-se as células A1 e A2.

Concurso:

TCE-RS

Disciplina:

Noções de Informática

mostrar texto associado

Considerando a figura acima, que ilustra uma planilha em edição no Excel, e os sistemas operacionais e aplicativos dos ambientes Microsoft Office e BrOffice, julgue os itens subsecutivos.

Por meio do recurso de formatação condicional, é possível definir que todos os valores superiores a R$ 1.200.000,00 apareçam na planilha na cor vermelha.

Por meio do recurso de formatação condicional, é possível definir que todos os valores superiores a R$ 1.200.000,00 apareçam na planilha na cor vermelha.