Questões de Concurso

Filtrar

422 Questões de concurso encontradas

Página 4 de 85

Questões por página:

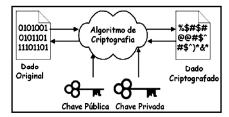

Algoritmos criptográficos são usados para criptografar e descriptografar mensagens. Atualmente existem uma variedade métodos de criptografia e diferentes algoritmos dentro de cada método. Considerando os principais métodos utilizados e tipos de algoritmos criptográficos, analise as assertivas e assinale a alternativa correta.

I. A criptografia assimétrica usa a mesma chave criptográfica para criptografar e descriptografar informações.

II. A criptografia simétrica usa duas chaves separadas: uma para criptografar e outra para descriptografar ou verificar a identidade do remetente.

III. O Digital Signature Algorithm foi desenvolvido como uma alternativa ao atual método de criptografia RSA padrão. Esse método usa um algoritmo diferente para criptografia e assinatura, mas é semelhante ao RSA em termos de velocidade e segurança.

IV. Message Digest Algorithm 5 é uma função hash criptográfica comumente usada. MD5 é usado como um padrão da Internet em muitos aplicativos de segurança e como um meio de verificar a integridade dos arquivos.

Esse esquema é conhecido como criptografia: