Questões de Concurso

Filtrar

3.610 Questões de concurso encontradas

Página 458 de 722

Questões por página:

Questões por página:

Concurso:

PC-ES

Disciplina:

Segurança da Informação

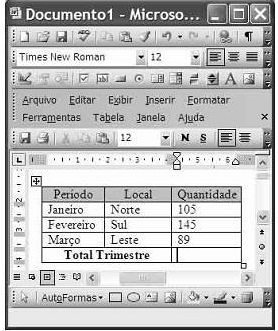

Considerando a figura acima, que apresenta uma tabela em edição do Word, julgue o item que se segue.

Para se criar uma cópia de segurança do arquivo do Word é suficiente clicar a opção Salvar como, do menu Arquivo e selecionar o tipo de arquivo backup com extensão .BCK.

Concurso:

DPE-RO

Disciplina:

Segurança da Informação

Em relação à criptografia assimétrica, analise as afirmativas a seguir:

I - A dificuldade de quebrar o algoritmo RSA reside na impossibilidade prática de fatoração de números inteiros suficientemente grandes.

II - Em um algoritmo de criptografia assimétrica a mesma chave é usada tanto para cifrar quanto para decifrar os dados.

III - Nos sistemas de criptografia baseados em chave pública, ambas as chaves devem ser conhecidas por todas as partes envolvidas para codificar ou decodificar mensagens.

Está correto somente o que se afirma em:

Concurso:

DPE-RO

Disciplina:

Segurança da Informação

A respeito de criptografia simétrica, analise as afirmativas a seguir:

I. Exemplo de algoritmos de criptografia simétrica são o AES, Blowfish e RC4.

II. Para ser considerada segura nos padrões atuais, o tamanho mínimo de chave simétrica deve ser 1024 bits.

III. O protocolo SSL utiliza essa forma de criptografia para cifragem dos dados, pois demanda menos poder de processamento.

Está correto somente o que se afirma em:

Concurso:

DPE-RO

Disciplina:

Segurança da Informação

Em relação a uma infraestrutura de chave pública (PKI), é correto afirmar que:

Concurso:

Banco do Brasil

Disciplina:

Segurança da Informação

Num Sistema de Gestão de Segurança da Informação (SGSI), o controle que visa a não permitir a interrupção das atividades do negócio e a proteger os processos críticos contra efeitos de falhas ou desastres significativos, assegurando, se for o caso, a sua retomada em tempo hábil, é chamado de gestão