Questões de Concurso

Filtrar

3.297 Questões de concurso encontradas

Página 84 de 660

Questões por página:

Que trecho de código mostra como essa decisão pode ser escrita em C#?

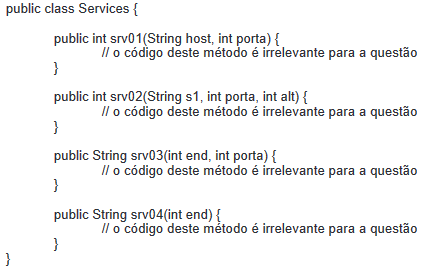

Um desenvolvedor deseja usar a classe a seguir no projeto de que está participando:

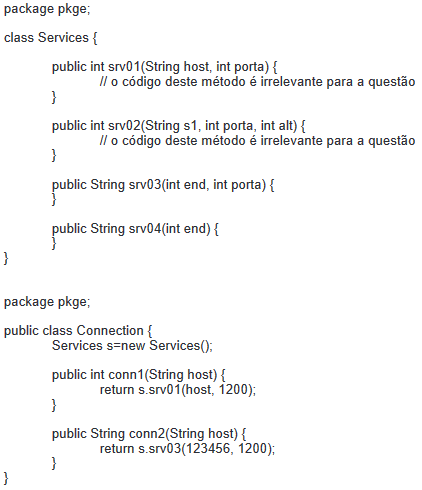

Entretanto, ele não deseja expor todas as funcionalidades disponibilizadas pela classe Services e, para tal, optou por encapsular esses serviços em uma classe chamada Connection, que receberá solicitações de métodos de outras classes e as repassará para um objeto da classe Services. A solução adotada para tal fim é a seguinte:

Que padrão de projeto foi empregado nessa solução?

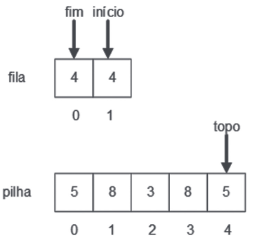

A Figura a seguir exibe uma fila e uma pilha de números inteiros:

O código Python a seguir implementa essas estruturas de dados por meio de listas.

pilha = [5,8,3,8,5]

pilAux = [ ]

fila = [4,4]

Admita que o módulo pilha contém as funções push(pil, e) e pop(pil), que implementam as operações usuais sobre uma pilha, e o módulo fila contém as funções enqueue(fila, e) e dequeue (fila), que implementam as operações usuais sobre uma fila. Ambos os módulos serão importados por um programa Python. Após a definição das estruturas de dados, esse programa Python executa uma sequência de comandos, de modo que, ao término da execução, as variáveis pilha e fila referenciam listas iguais.

Qual é essa sequência de comandos?

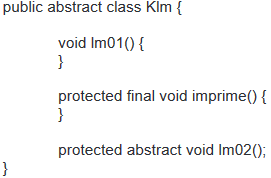

Seja a seguinte classe Java, que ocupa o seu próprio arquivo:

Qual classe poderá ser inserida em um projeto, juntamente com a classe acima, sem produzir erros de compilação?

O trecho de código que executa essas operações, na ordem apresentada, é