Questões de Concurso

Filtrar

520 Questões de concurso encontradas

Página 4 de 104

Questões por página:

Questões por página:

Concurso:

TRT - 13ª Região (PB)

Disciplina:

Sistemas Operacionais

Usuária de um computador com sistema operacional Linux Red Hat, Maria deseja trocar a sua senha de acesso ao sistema. Para isso ela deve utilizar o comando:

Concurso:

TRT - 13ª Região (PB)

Disciplina:

Redes de Computadores

O técnico de informática do TRT da 13ª Região recebeu a tarefa de monitorar o estado de funcionamento da rede local TCP/IP da entidade do Tribunal. Para efetivar tal atividade, o técnico pode utilizar, dentre os protocolos da camada de Aplicação da arquitetura TCP/IP, os serviços do protocolo

Concurso:

TRT - 13ª Região (PB)

Disciplina:

Sistemas Operacionais

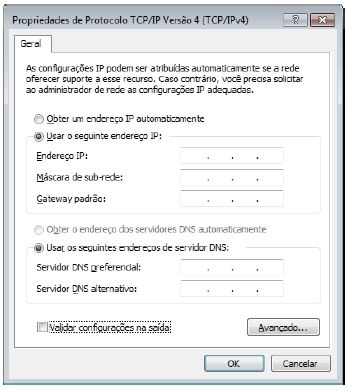

Pedro, técnico em informática da empresa ABC, está configurando um novo computador com sistema operacional Windows 7 para ser instalado na rede local da empresa. Durante o processo de configuração, Pedro observou a seguinte janela na qual deve inserir os valores adequados:

Dentre os campos presentes na janela, o campo Gateway padrão tem a função de indicar o endereço

Concurso:

TRT - 13ª Região (PB)

Disciplina:

Redes de Computadores

Os serviços de correio eletrônico (e-mail) da Internet operam por meio dos protocolos SMTP, POP e IMAP, disponibilizados nos servidores de e-mail. Antônio, usuário do serviço de e-mail e técnico de informática, escolheu o protocolo POP para a comunicação do seu aplicativo de e-mail com o servidor, tendo como vantagem

Concurso:

TRT - 13ª Região (PB)

Disciplina:

Não definido

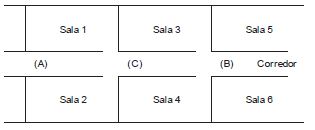

O técnico de informática do TRT da 13ª Região deve instalar e configurar um novo Access Point padrão 802.11g, identificado pela letra (C), em um corredor que já possui instalados dois Access Points padrão 802.11g, identificados pelas letras (A) e (B), para melhorar a qualidade do sinal para as salas 3 e 4, conforme a figura abaixo.

Sabendo-se que o Access Point (A) está configurado para utilizar o canal 1 e que o Access Point (B) está configurado para utilizar o canal 6, para que não haja sobreposição do sinal de radiofrequência dos canais, o Access Point (C) deve ser configurado para utilizar o canal