Questões da prova:

FUNDEPES - 2018 - UFAL - Assistente de Tecnologia da Informação

limpar filtros

60 Questões de concurso encontradas

Página 5 de 12

Questões por página:

Questões por página:

Concurso:

UFAL

Disciplina:

Redes de Computadores

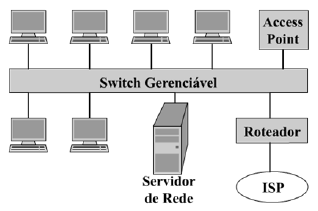

Dadas as afirmativas baseadas na figura que ilustra uma rede de computadores dentro de uma instituição,

I. Um switch gerenciável pode fornecer dhcp, firewall e o gerenciamento de senhas de usuários da rede. II. O Access Point é por onde essa intranet se conecta à internet. III. O servidor de rede pode fornecer um serviço de repositório em nuvem, também acessível pela internet. IV. O roteador ou o servidor de rede podem rodar o serviço de firewall dessa rede.

verifica-se que estão corretas apenas

Concurso:

UFAL

Disciplina:

Redes de Computadores

Questão Anulada

Dadas as afirmativas acerca dos principais protocolos de internet e das camadas do modelo OSI,

I. Os protocolos HTTP e FTP, em vez do UTP, usam o TCP na camada de transporte para estabelecer uma comunicação com o servidor remoto. II. Quando a conexão for estabelecida na camada de enlace, os protocolos HTTP e FTP já podem atuar com suas solicitações para conteúdo ou para login. III. O protocolo HTTPS trabalha em uma camada do modelo OSI superior à do HTTP, onde inclui o uso de criptografia. IV. Para usar HTPPS, o servidor também precisa de certificado digital que garante ao usuário que ele estará enviando informações para o destinatário autêntico.

verifica-se que estão corretas apenas

I. Os protocolos HTTP e FTP, em vez do UTP, usam o TCP na camada de transporte para estabelecer uma comunicação com o servidor remoto. II. Quando a conexão for estabelecida na camada de enlace, os protocolos HTTP e FTP já podem atuar com suas solicitações para conteúdo ou para login. III. O protocolo HTTPS trabalha em uma camada do modelo OSI superior à do HTTP, onde inclui o uso de criptografia. IV. Para usar HTPPS, o servidor também precisa de certificado digital que garante ao usuário que ele estará enviando informações para o destinatário autêntico.

verifica-se que estão corretas apenas

Concurso:

UFAL

Disciplina:

Sistemas Operacionais

O assistente de tecnologia da informação precisa atualizar o sistema operacional GNU/Linux do servidor WEB de uma empresa. Qual comando, usando o modo root, deve ser utilizado?

Concurso:

UFAL

Disciplina:

Segurança da Informação

Dadas as afirmativas sobre Malwares,

I. Técnicas de login usando a digital ou a íris do usuário evitam a ação de keyloggers. II. Spywares são softwares que monitoram os hábitos de acesso e navegação dos usuários. III. Uma das formas de disseminação de Backdoors é através de cavalos de Troia. IV. Worms são vírus que têm como objetivo se propagar automaticamente usando as redes de computadores.

verifica-se que está(ão) correta(s)

I. Técnicas de login usando a digital ou a íris do usuário evitam a ação de keyloggers. II. Spywares são softwares que monitoram os hábitos de acesso e navegação dos usuários. III. Uma das formas de disseminação de Backdoors é através de cavalos de Troia. IV. Worms são vírus que têm como objetivo se propagar automaticamente usando as redes de computadores.

verifica-se que está(ão) correta(s)

Concurso:

UFAL

Disciplina:

Arquitetura de Computadores

Dadas as afirmativas sobre os componentes de um computador,

I. A memória RAM é a memória de trabalho do computador que, por ser rápida, é onde estão salvos os arquivos frequentemente usados pelo usuário. II. A CPU de um computador abriga a placa mãe, fonte, HD e todos os componentes internos do computador. III. O barramento de um computador influencia em sua velocidade de trabalho, uma vez que se refere à capacidade de tráfego simultâneo de dados entre seus componentes internos.

verifica-se que está(ão) correta(s)

I. A memória RAM é a memória de trabalho do computador que, por ser rápida, é onde estão salvos os arquivos frequentemente usados pelo usuário. II. A CPU de um computador abriga a placa mãe, fonte, HD e todos os componentes internos do computador. III. O barramento de um computador influencia em sua velocidade de trabalho, uma vez que se refere à capacidade de tráfego simultâneo de dados entre seus componentes internos.

verifica-se que está(ão) correta(s)