60 Questões de concurso encontradas

Página 5 de 12

Questões por página:

Questões por página:

Concurso:

TRT - 15ª Região

Disciplina:

Segurança da Informação

Carlos, que trabalha no Tribunal Regional do Trabalho da 15ª Região, estava estudando métodos de criptografia e decidiu aplicar seus conhecimentos enviando uma mensagem cifrada a seu colega Evandro. Carlos criou uma mensagem codificada em que cada letra foi substituída pela letra que está duas posições abaixo no alfabeto. Desta forma, "A" se tornou "C", "B" se tornou "D" e assim por diante. Carlos já informou ao seu amigo que o código é "deslocamento da letra em 2 posições". Evandro, ao receber a mensagem, conseguiu decodificá-la. Mas, qualquer outra pessoa que olhasse esta mensagem, veria somente um emaranhado de letras sem sentido.

Carlos aplicou o método de criptografia

Carlos aplicou o método de criptografia

Concurso:

TRT - 15ª Região

Disciplina:

Redes de Computadores

O IP-móvel oferece soluções para a criação de redes sem fio, permitindo que um computador se mova de uma rede para outra sem mudar seu endereço IP. Quando detecta que se moveu, um dispositivo móvel obtém um endereço denominado care-of localizado ou descobre um...I... e requisita que ele distribua um endereço ...II... . Após obter este endereço, o dispositivo móvel se registra com seu agente doméstico e requisita que o agente encaminhe ...III.... . Uma vez completado o registro, o dispositivo móvel pode se comunicar com qualquer computador na Internet.

As lacunas I, II e III são, corretas e respectivamente, preenchidas com:

As lacunas I, II e III são, corretas e respectivamente, preenchidas com:

Concurso:

TRT - 15ª Região

Disciplina:

Não definido

“O tráfego global de dados em ...I... aumentará a uma taxa de crescimento anual composto de 35% entre 2012 e 2017. Até 2017, aproximadamente, 17% do tráfego serão alimentados por usuários finais acessando este tipo de armazenamento para navegar na web, fazer streaming de vídeos, colaboração e uso de dispositivos conectados que compõem a Internet de todas as coisas, ou seja, a conexão de rede entre pessoas, dados, processos e coisas, segundo a Cisco. Ainda conforme o estudo, o tráfego geral de dados nos ...II... vai crescer três vezes e alcançar um total de 7,7 Zettabytes nos próximos 4 anos.”

As lacunas I e II são corretas e respectivamente preenchidas por:

As lacunas I e II são corretas e respectivamente preenchidas por:

Concurso:

TRT - 15ª Região

Disciplina:

Noções de Informática

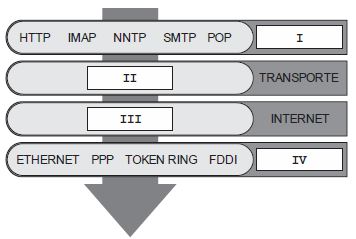

Considere a figura abaixo que apresenta o modelo de 4 camadas e a suíte de protocolos TCP/IP.

As caixas I, II, III e IV da figura acima são corretamente preenchidas com:

Concurso:

TRT - 15ª Região

Disciplina:

Redes de Computadores

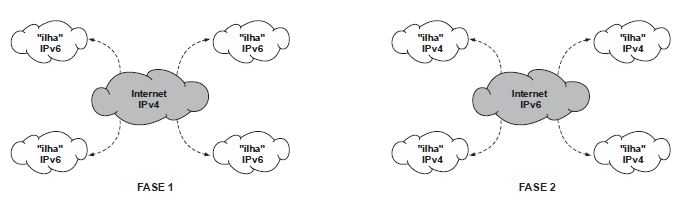

As figuras abaixo sugerem como deveria se dar a transição do protocolo IPv4 para IPv6.

Em relação aos protocolos IPv4 e IPv6 e a transição sugerida nas figuras acima é correto afirmar: