Filtrar

80 Questões de concurso encontradas

Página 1 de 16

Questões por página:

Questões por página:

Em Segurança da Informação, o termo phishing é bastante comum. Sobre phishing, assinale a afirmativa correta.

Concurso:

SAMAE Abatiá - PR

Disciplina:

Noções de Informática

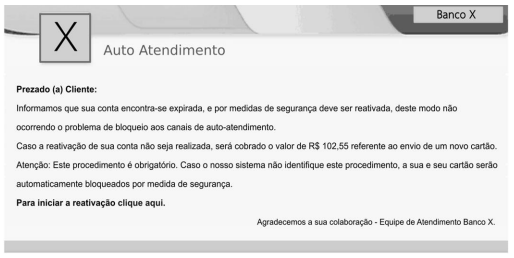

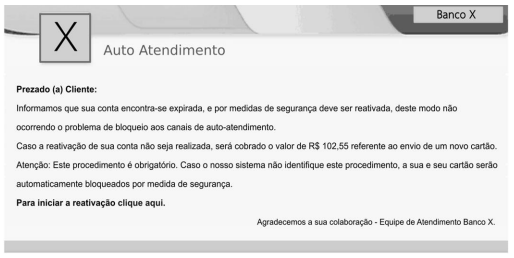

Maria recebeu em seu e-mail uma mensagem supostamente enviada pelo banco em que possui conta corrente, idêntica à da imagem abaixo.

Acreditando ser realmente uma mensagem enviada pelo banco, Maria clicou no link presente na mensagem e preencheu os dados que estavam sendo solicitados. Após alguns dias, ao conferir o saldo de sua conta, ela percebeu que ocorreram vários pagamentos que não foram realizados por ela. No contexto da Segurança da Informação, assinale a alternativa que representa o tipo golpe sofrido por Maria.

Acreditando ser realmente uma mensagem enviada pelo banco, Maria clicou no link presente na mensagem e preencheu os dados que estavam sendo solicitados. Após alguns dias, ao conferir o saldo de sua conta, ela percebeu que ocorreram vários pagamentos que não foram realizados por ela. No contexto da Segurança da Informação, assinale a alternativa que representa o tipo golpe sofrido por Maria.

Assinale a alternativa que descreve uma situação que pode ocorrer com uma vítima de um ataque conhecido como Fraude de antecipação de recursos (Advance fee fraud).

Assinale a alternativa que descreve uma situação que pode ocorrer com uma vítima de um ataque conhecido como Fraude de antecipação de recursos (Advance fee fraud).

Concurso:

FUNPAPA

Disciplina:

Noções de Informática

Assinale a alternativa que descreve um indício do ataque conhecido como Furto de identidade (Identity theft).