Questões de Concurso

Filtrar

7.879 Questões de concurso encontradas

Página 1547 de 1.576

Questões por página:

Questões por página:

Concurso:

BRDE

Disciplina:

Banco de Dados

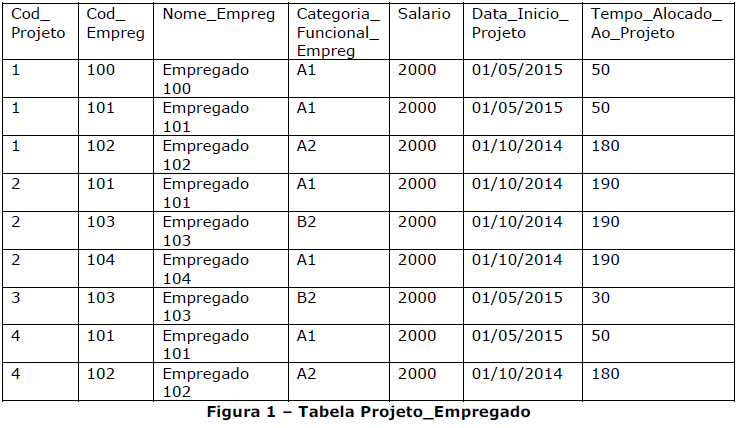

A Figura 1 – Tabela Projeto_Empregado apresenta uma tabela do banco de dados chamada “Projeto_Empregado", que possui, respectivamente, as colunas “Cod_Projeto", “Cod_Empreg", “Nome_Empreg", “Categoria_Funcional_Empreg", “Salario", “Data_Inicio_Projeto" e “Tempo_Alocado_Ao_Projeto", sendo as colunas “Cod_Projeto" e “Cod_Empreg" a chave primária dessa tabela em virtude do empregado poder trabalhar em múltiplos projetos. Nesse contexto, a tabela está em que Forma Normal?

Concurso:

BRDE

Disciplina:

Banco de Dados

Considere as assertivas abaixo sobre a linguagem SQL (Structured Query Language):

I. A linguagem SQL pode ser utilizada para consultas, usando o comando SELECT, e como Linguagem de Manipulação de Dados (DML, Data Manipulation Language), usando os comandos INSERT, UPDATE e DELETE.

II. A linguagem SQL pode ser utilizada para estabelecer os privilégios de usuários e grupos, usando os comandos SET ou REVOKE.

III. A linguagem SQL pode ser utilizada como Linguagem de Definição de Dados (DDL, Data Definition Language), usando os comandos CREATE e DROP para adicionar ou remover tabelas, respectivamente.

Quais estão corretas?

I. A linguagem SQL pode ser utilizada para consultas, usando o comando SELECT, e como Linguagem de Manipulação de Dados (DML, Data Manipulation Language), usando os comandos INSERT, UPDATE e DELETE.

II. A linguagem SQL pode ser utilizada para estabelecer os privilégios de usuários e grupos, usando os comandos SET ou REVOKE.

III. A linguagem SQL pode ser utilizada como Linguagem de Definição de Dados (DDL, Data Definition Language), usando os comandos CREATE e DROP para adicionar ou remover tabelas, respectivamente.

Quais estão corretas?

Concurso:

BRDE

Disciplina:

Segurança da Informação

Que tipo de software seria o mais adequado para bloquear o envio de dados coletados por invasores e/ou malwares a terceiros?

Concurso:

BRDE

Disciplina:

Banco de Dados

O projeto de um novo banco de dados ocorre em três fases, quais sejam:

Concurso:

BRDE

Disciplina:

Segurança da Informação

O SSL (Secure Sockets Layer) é comumente utilizado por navegadores. Qual é o método de segurança utilizado por ele?