Questões de Concurso

Filtrar

3.610 Questões de concurso encontradas

Página 37 de 722

Questões por página:

Questões por página:

Leia os fragmentos de textos a seguir.

TEXTO I

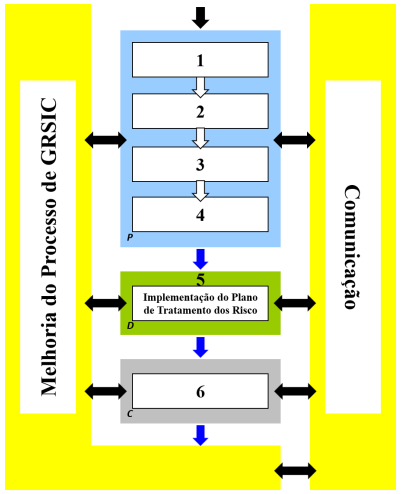

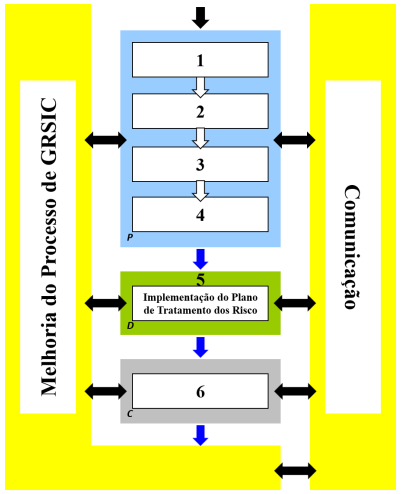

O Departamento de Segurança da Informação e Comunicações, do Governo Federal do Brasil, estabelece o processo de GRSIC (Gestão de Riscos de Segurança da Informação e Comunicações) nos órgãos ou entidades da Administração Pública Federa. Assim sendo, o processo GRSIC baseia-se no ciclo PDCA (PlanDo-Check-Act / PlanejarFazer-Verificar-Agir), uma sequência de passos utilizada para controlar qualquer processo definido. O uso dos ciclos pode ser assim relatado: 1 – planejar envolve definir como será feito (quem, o que, quando, onde, como) e as metas e os métodos para atingir o objetivo; 2 – fazer significa tomar a iniciativa, educar, treinar, implementar e executar o planejado conforme as metas e os métodos definidos; 3 – checar consiste em verificar os resultados que estão sendo obtidos e de forma contínua, para garantir a execução dos trabalhos programados; 4 – agir determina fazer as correções necessárias através de ações corretivas ou melhorias.

Fonte: MASCARENHAS NETO, P. T.; ARAÚJO, W. J. Segurança da informação: uma versão sistêmica para a implantação em organizações. João Pessoa: Editora da UFPB,2019. p.69-70. (adaptado).

TEXTO II

Fonte: MASCARENHAS NETO, P. T.; ARAÚJO, W. J. Segurança da informação: uma versão sistêmica para a implantação em organizações. João Pessoa: Editora da UFPB,2019. p.69-70. (adaptado).

Considerando as informações apresentadas no texto bem como as etapas que integram processo de Gestão de Riscos de Segurança da Informação e Comunicações (GRSIC), marque a alternativa em que os números estão CORRETAMENTE relacionados às respectivas etapas desse processo, numeradas de 1 a 6, conforme apresentado na imagem (Texto II).

TEXTO I

O Departamento de Segurança da Informação e Comunicações, do Governo Federal do Brasil, estabelece o processo de GRSIC (Gestão de Riscos de Segurança da Informação e Comunicações) nos órgãos ou entidades da Administração Pública Federa. Assim sendo, o processo GRSIC baseia-se no ciclo PDCA (PlanDo-Check-Act / PlanejarFazer-Verificar-Agir), uma sequência de passos utilizada para controlar qualquer processo definido. O uso dos ciclos pode ser assim relatado: 1 – planejar envolve definir como será feito (quem, o que, quando, onde, como) e as metas e os métodos para atingir o objetivo; 2 – fazer significa tomar a iniciativa, educar, treinar, implementar e executar o planejado conforme as metas e os métodos definidos; 3 – checar consiste em verificar os resultados que estão sendo obtidos e de forma contínua, para garantir a execução dos trabalhos programados; 4 – agir determina fazer as correções necessárias através de ações corretivas ou melhorias.

Fonte: MASCARENHAS NETO, P. T.; ARAÚJO, W. J. Segurança da informação: uma versão sistêmica para a implantação em organizações. João Pessoa: Editora da UFPB,2019. p.69-70. (adaptado).

TEXTO II

Fonte: MASCARENHAS NETO, P. T.; ARAÚJO, W. J. Segurança da informação: uma versão sistêmica para a implantação em organizações. João Pessoa: Editora da UFPB,2019. p.69-70. (adaptado).

Considerando as informações apresentadas no texto bem como as etapas que integram processo de Gestão de Riscos de Segurança da Informação e Comunicações (GRSIC), marque a alternativa em que os números estão CORRETAMENTE relacionados às respectivas etapas desse processo, numeradas de 1 a 6, conforme apresentado na imagem (Texto II).

Concurso:

Câmara de Porto Velho - RO

Disciplina:

Segurança da Informação

A Câmara Municipal de Porto Velho possui um repositório digital com documentos críticos: processos administrativos, relatórios do controle interno, arquivos de prestação de contas e conjuntos de dados exportados do sistema de gestão. Em auditoria recente, identificou-se risco elevado de indisponibilidade por ransomware (sequestro de dados) e por eventos físicos (falha de storage, sinistro, furto). O setor de TI foi orientado a propor uma política de backup que reduza a probabilidade de perda total e permita recuperação em prazo compatível com as atividades legislativas, considerando que cópias conectadas permanentemente ao servidor podem ser criptografadas pelo ataque.

Diante desse cenário, assinale a alternativa que descreve a estratégia MAIS adequada para compor um plano de contingência de backups, com foco em resiliência contra ransomware e desastres:

Diante desse cenário, assinale a alternativa que descreve a estratégia MAIS adequada para compor um plano de contingência de backups, com foco em resiliência contra ransomware e desastres:

Disciplina:

Segurança da Informação

Como a computação em nuvem aborda a questão da segurança dos dados, especialmente em relação à confidencialidade?

Disciplina:

Segurança da Informação

Assinale a alternativa que melhor descreve a principal função de um Sistema de Detecção de Intrusos (IDS).

Disciplina:

Segurança da Informação

Qual técnica os antivírus utilizam para detectar um malware desconhecido que não está em sua base de dados de assinaturas?