Questões da prova:

FCC - 2013 - TRT - 5ª Região (BA) - Analista Judiciário - Tecnologia da Informação

limpar filtros

60 Questões de concurso encontradas

Página 6 de 12

Questões por página:

Questões por página:

Concurso:

TRT - 5ª Região (BA)

Disciplina:

Segurança da Informação

A Norma NBR ISO/IEC 27002:2005 recomenda que os equipamentos tenham uma manutenção correta para assegurar sua disponibilidade e integridade permanentes. De acordo com a Norma, convém que seja levada em consideração, para a manutenção dos equipamentos, a seguinte diretriz:

Concurso:

TRT - 5ª Região (BA)

Disciplina:

Segurança da Informação

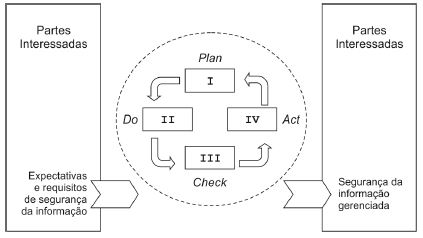

A Norma NBR ISO/IEC 27001:2006 adota o modelo Plan-Do-Check-Act - PDCA, que é aplicado para estruturar todos os processos do SGSI, conforme mostra a figura abaixo.

Os processos do SGSI que completam corretamente o ciclo PDCA, numerados de I a IV na figura acima, são:

Concurso:

TRT - 5ª Região (BA)

Disciplina:

Redes de Computadores

Clientes e servidores OpenLDAP são capazes de efetuar autenticação via Simple Authentication and Security Layer - SASL. Dentre os vários padrões que podem ser utilizados com este método é possível destacar o

Concurso:

TRT - 5ª Região (BA)

Disciplina:

Redes de Computadores

A respeito das características do Active Directory, considere:

I. Uma conta de computador ou grupo não pode consistir somente em números, pontos ou espaços. Qualquer ponto ou espaço à esquerda é cortado. Estes valores são apenas aceitos em contas do usuário.

II. Com base nas informações fornecidas pela pessoa que cria o objeto de segurança, o Active Directory gera uma identificação de segurança e uma identificação globalmente exclusiva para identificar o objeto de segurança.

III. Se uma organização possuir vários domínios, será possível usar o mesmo nome de usuário ou de computador em domínios distintos. O SID, a identificação globalmente exclusiva, o nome distinto LDAP e o nome canônico gerados pelo Active Directory identificarão exclusivamente cada usuário, computador ou grupo na floresta.

Está correto o que se afirma APENAS em

I. Uma conta de computador ou grupo não pode consistir somente em números, pontos ou espaços. Qualquer ponto ou espaço à esquerda é cortado. Estes valores são apenas aceitos em contas do usuário.

II. Com base nas informações fornecidas pela pessoa que cria o objeto de segurança, o Active Directory gera uma identificação de segurança e uma identificação globalmente exclusiva para identificar o objeto de segurança.

III. Se uma organização possuir vários domínios, será possível usar o mesmo nome de usuário ou de computador em domínios distintos. O SID, a identificação globalmente exclusiva, o nome distinto LDAP e o nome canônico gerados pelo Active Directory identificarão exclusivamente cada usuário, computador ou grupo na floresta.

Está correto o que se afirma APENAS em

Concurso:

TRT - 5ª Região (BA)

Disciplina:

Redes de Computadores

É uma característica do protocolo IPv6: