Questões de Concurso

Filtrar

547.912 Questões de concurso encontradas

Página 1707 de 109.583

Questões por página:

Questões por página:

Disciplina:

Raciocínio Lógico

Ao lançar simultaneamente dois dados idênticos e não viciados, qual é a probabilidade de saírem somente números primos nas suas faces superiores?

Disciplina:

Raciocínio Lógico

Anagramas são alterações da sequência das letras de uma palavra. Quantos anagramas podem ser formados com a palavra LEGATUS, começados pela letra “L”?

Disciplina:

Raciocínio Lógico

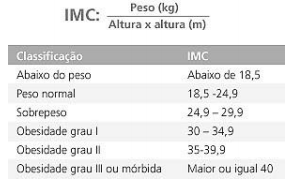

Em 2014, Luís calculou seu Índice de Massa Corporal (IMC) e obteve o valor de 24,1. Em 2016, após ter aumentado 16 quilos e ter permanecido com a mesma altura (1,60 m), Luís calculou novamente o seu IMC e foi classificado como:

Disciplina:

Raciocínio Lógico

Em uma prova de concurso público contendo 100 questões (40 questões de conhecimentos básicos e 60 questões de conhecimentos específicos), Carlos acertou 70% em conhecimentos específicos. O resultado final de Carlos foi 80% de acertos nas duas provas. Pode-se afirmar que o percentual de acertos apenas em conhecimentos básicos foi de:

Disciplina:

Noções de Informática

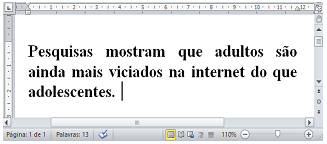

A imagem abaixo foi extraída do Microsoft Word. Observe a posição do cursor de texto na imagem:

Para posicionar o cursor no início da linha é preciso pressionar a tecla (ou a combinação de teclas):